Al corriente:

- Grupo Lazarus sospechoso de los ataques a CoinEx.

- Una tercera ola de ataque golpeó el intercambio.

Según datos recientes, el grupo de hackers Lazarus podría estar detrás de los ataques al criptoexchange CoinEx. SlowMist, una empresa de ciberseguridad blockchain, declaró en un tweet que los atacantes de CoinEx pueden tener vínculos con los piratas informáticos norcoreanos conocidos como el grupo Lazarus.

Lázaro resucita

Según SlowMist, Lazarus también está detrás de los ataques a la plataforma de apuestas criptográficas Stake.com y al proveedor de pagos criptográficos Alphapo. Explicaron sus sospechas a través de un hilo de Twitter.

SlowMist declaró que inicialmente Alphapo Exploiter intercambió TRX por ETH y se conectó a la dirección (0x22be3b0a943b1bc0ea3aec2cb3ef511f3920a98d) a través de TransitSwap. Entonces, esta dirección (0x22b…98d) está etiquetada como Alphapo Exploiter en la cadena ETH.

Curiosamente, la misma dirección (0x22b…98d) está etiquetada como Stake Exploiter en la cadena BSC.

🚨Alerta de seguridad de SlowMist🚨

1/ @coinexcom Explotador, @Apostar Explotador y #Alfapo Es posible que todos los explotadores tengan vínculos con los piratas informáticos norcoreanos conocidos como #GrupoLázaro.

Así es como llegamos a esa conclusión: https://t.co/IGNldb2ZZJ pic.twitter.com/SLGzSgbCis

– Niebla lenta (@SlowMist_Team) 13 de septiembre de 2023

Por separado, otra dirección (0x754…c59) que está etiquetada como CoinEx Exploiter en las cadenas ARB y OP también está etiquetada como Stake Exploiter en la cadena Polygon. Esto sugirió que se está utilizando la misma dirección para dos exploits.

Dado que el FBI ha vinculado previamente a Stake Exploiter con los piratas informáticos norcoreanos Lazarus Group, es posible que los tres explotadores (Alphapo, CoinEx y Stake) puedan estar asociados con este grupo, según SlowMist.

Un gran récord

Además de su reciente explotación, Lazarus tiene un historial de actividades criminales. Antes de apuntar a Stake, robaron 60 millones de dólares de los proveedores de criptopagos Alphapo y CoinsPaid.

En junio, Lazarus llevó a cabo su mayor atraco del año, desviando 100 millones de dólares de otro proveedor de billeteras, Atomic Wallet. Además, los piratas informáticos del grupo se infiltraron en una empresa de TI estadounidense, JumpCloud, y la utilizaron para atacar empresas de criptomonedas, según un informe de Reuters.

Golpea una tercera ola

Inicialmente se supuso que los piratas informáticos atacaron dos veces y terminaron escapando con los fondos. Sin embargo, una actualización reciente del equipo de CoinEx indicó que hubo un tercer ataque posterior al protocolo, esta vez explotando las billeteras BSC, ARB, OP, entre muchas otras.

#ActualizaciónCoinExResponse – Hemos identificado la tercera serie de direcciones de billeteras sospechosas vinculadas al hack:

Trabajamos sin parar para rastrear las direcciones de los piratas informáticos. Aquí están las direcciones identificadas recientemente:$BSC:

*0xC844F7178379782eC19F3EE6E399f2EB7b2b984F$ARB:…– CoinEx Global (@coinexcom) 13 de septiembre de 2023

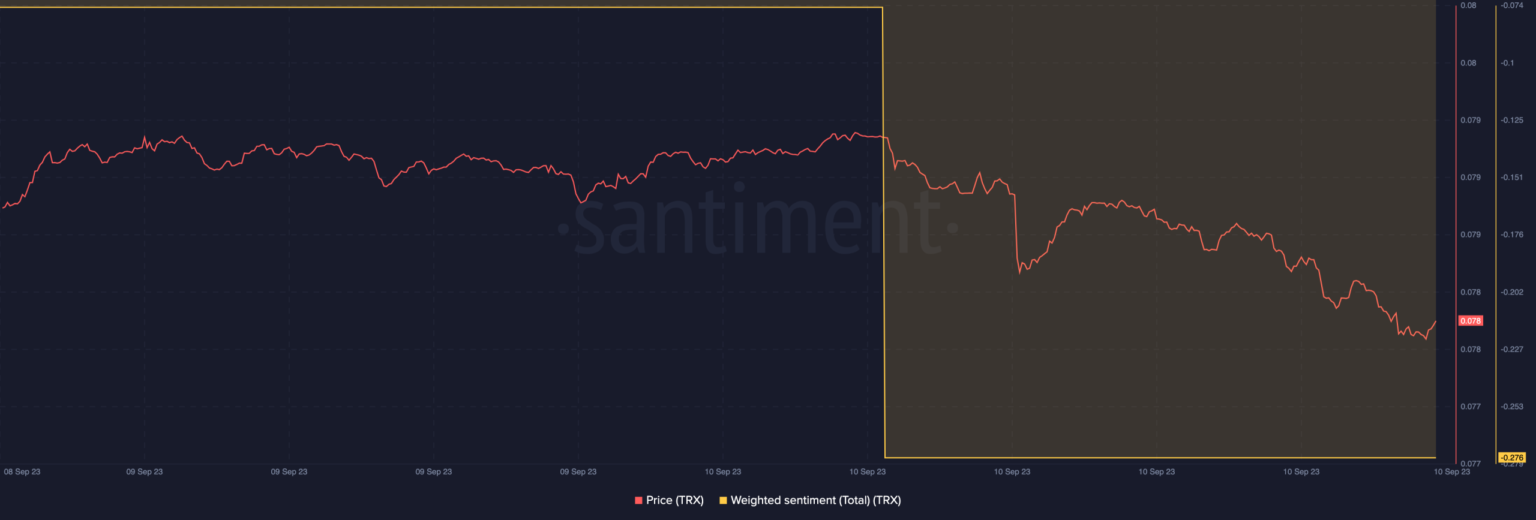

Aún no está claro cuántos fondos se agotaron realmente. TRX fue uno de los tokens que supuso el mayor robo en los ataques anteriores. Pero esto no tuvo mucho impacto en los precios de TRX.

Sin embargo, el sentimiento ponderado por TRX disminuyó significativamente, lo que indicaría que los bajistas podrían venir por el token en el futuro.

Fuente: Sentimiento