un nuevo papel de Google Quantum AI ha reducido drásticamente el hardware estimado necesario para descifrar la criptografía de curva elíptica utilizada por Bitcoin y gran parte de Ethereum, acercando un debate de seguridad de larga data a los términos del mercado.

A los precios actuales del mercado, los riesgos de la computación cuántica podrían afectar a más de 600 mil millones de dólares en Bitcoin, Ethereum y monedas estables.

El artículo, escrito en coautoría por investigadores de Google, el investigador de la Fundación Ethereum Justin Drake y el criptógrafo de Stanford Dan Boneh, dice que el algoritmo de Shor para el problema del logaritmo discreto de la curva elíptica de 256 bits puede ejecutarse con no más de 1.200 qubits lógicos y 90 millones de puertas Toffoli o no más de 1.450 qubits lógicos y 70 millones de puertas Toffoli.

Google dice que esos circuitos podrían ejecutarse en una computadora cuántica superconductora y criptográficamente relevante con menos de 500.000 qubits físicos en unos pocos minutos, aproximadamente una reducción de 20 veces con respecto a estimaciones anteriores del número de qubits físicos.

En particular, Google no dice que tal máquina exista en la actualidad. Aún así, Drake de la Fundación Ethereum dijo que su confianza en el llamado día Q para 2032 había aumentado drásticamente y que ahora ve al menos un 10% de posibilidades de que una computadora cuántica pueda recuperar una clave privada secp256k1 de una clave pública expuesta para entonces.

Mientras tanto, Google combinó el documento con un modelo de divulgación inusual, revelando que se comprometió con el gobierno de EE. UU. y utilizó una prueba de conocimiento cero para que personas externas pudieran verificar las estimaciones de recursos sin recibir los circuitos de ataque subyacentes.

El documento dice que el progreso en la computación cuántica ha llegado al punto en que la publicación completa de los detalles mejorados del ataque se ha vuelto menos prudente, incluso cuando sigue siendo necesario publicar estimaciones confiables de recursos para motivar las defensas.

El problema de Bitcoin es en parte una carrera y en parte una reserva

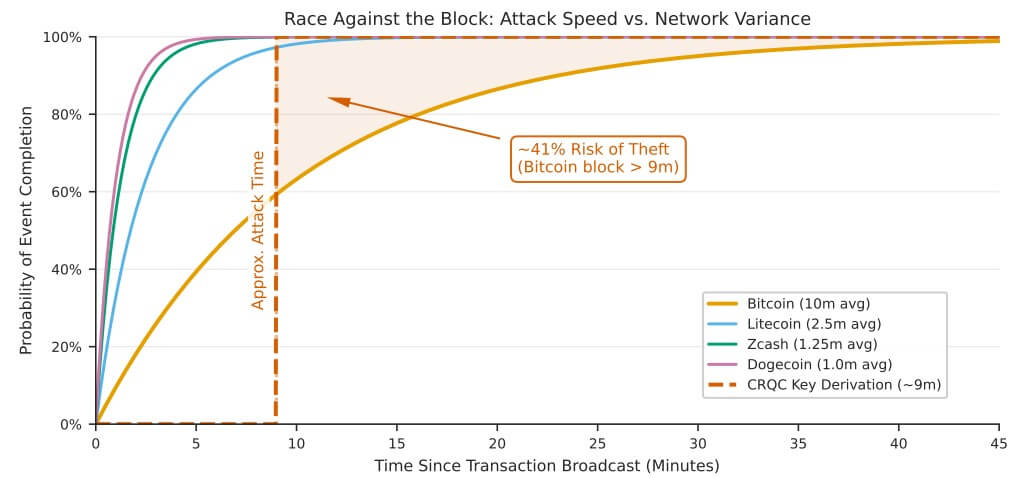

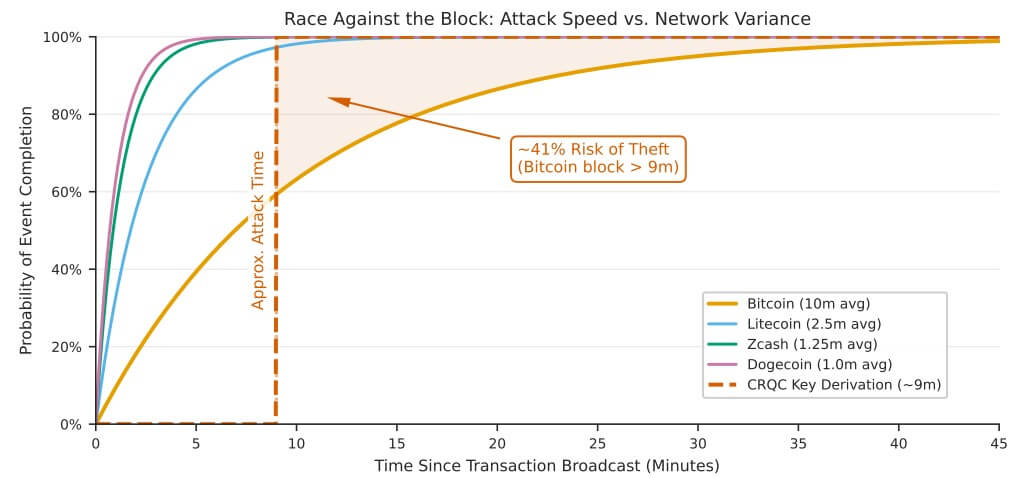

Para Bitcoin, el gancho de mercado inmediato del periódico es el momento oportuno. Modela un ataque “sobre el gasto” en el que una máquina cuántica obtiene una clave privada después de que un usuario revela una clave pública al transmitir una transacción y luego intenta sindicar una transacción competidora antes de que se confirme el pago original.

El documento dice que una máquina superconductora de reloj rápido podría reducir la ventana de ataque en vivo a aproximadamente 9 minutos desde un estado preparado, cerca del tiempo de bloqueo promedio de aproximadamente 10 minutos de Bitcoin.

Según los supuestos del documento, eso implica una probabilidad de éxito del robo de poco menos del 41%.

Mientras tanto, esa es solo una parte de la historia de Bitcoin, ya que el documento señaló que alrededor de 6,7 millones de BTC se encuentran en direcciones vulnerables. Esto equivale a aproximadamente 444 mil millones de dólares, o casi el 32% del límite total de BTC de 21 millones de monedas.

De esto, el documento dice que los viejos scripts de pago a clave pública todavía aseguran más de 1,7 millones de BTC, con un valor de alrededor de $112,6 mil millones al precio actual de mercado, y que la cantidad total de Bitcoin inactivo cuánticamente vulnerable puede alcanzar los 2,3 millones de BTC en todos los tipos de scripts, o alrededor de $152,3 mil millones.

No todas esas monedas pueden migrarse simplemente pidiendo a los usuarios actuales que muevan fondos, porque se cree que muchas están abandonadas, perdidas o inactivas.

Aparte de eso, los autores también argumentan que Taproot, a pesar de sus beneficios para la privacidad y la flexibilidad, reintrodujo una debilidad cuántica porque Pay-to-Taproot coloca la clave pública modificada directamente en el script de bloqueo.

Agregaron que los ataques basados en Grover a la minería de Bitcoin siguen siendo poco prácticos durante décadas, lo que mantiene el enfoque a corto plazo en las firmas en lugar de las pruebas de trabajo.

Eso deja a Bitcoin con dos problemas distintos. Uno es el riesgo de transacciones en vivo si una futura máquina de reloj rápido puede descifrar claves de manera confiable dentro de la ventana de liquidación. El otro es un gran stock de monedas más antiguas o expuestas que podrían convertirse en objetivos fijos en un mundo posterior a la CRQC.

El documento establece explícitamente que cada tipo de transacción de Bitcoin existente es vulnerable a ataques de gasto de una futura máquina de reloj rápido, mientras que las salidas P2PK más antiguas y las salidas P2TR modernas introducen su propia exposición en reposo.

El riesgo cuántico de Ethereum pasa por billeteras, validadores y activos tokenizados

Mientras tanto, los riesgos cuánticos para Ethereum se presentan de otra manera.

El documento dice que es poco probable que las primeras computadoras cuánticas de reloj rápido lancen el mismo tipo de ataque de gasto allí porque Ethereum produce bloques en ranuras deterministas de 12 segundos, procesa la mayoría de las transacciones en menos de un minuto y ya depende en gran medida de mempools privados.

En cambio, la principal amenaza cuántica radica en los ataques en reposo contra cuentas de larga duración y los sistemas adjuntos a ellas.

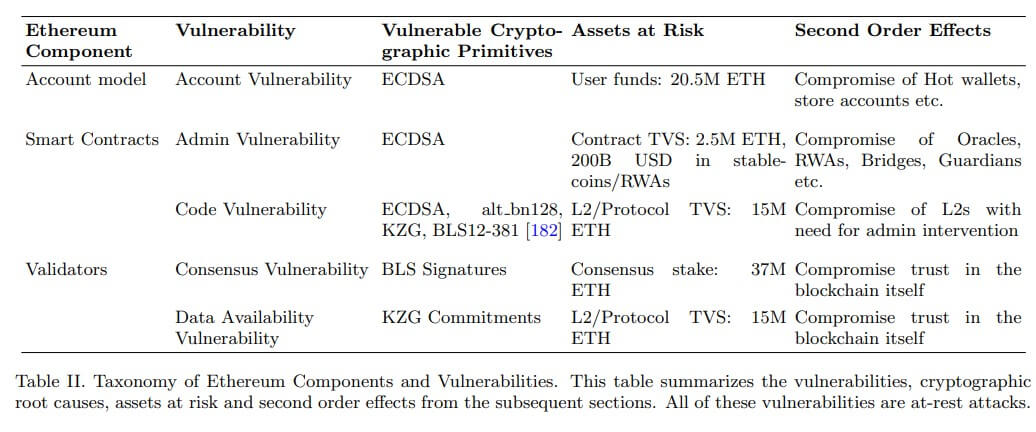

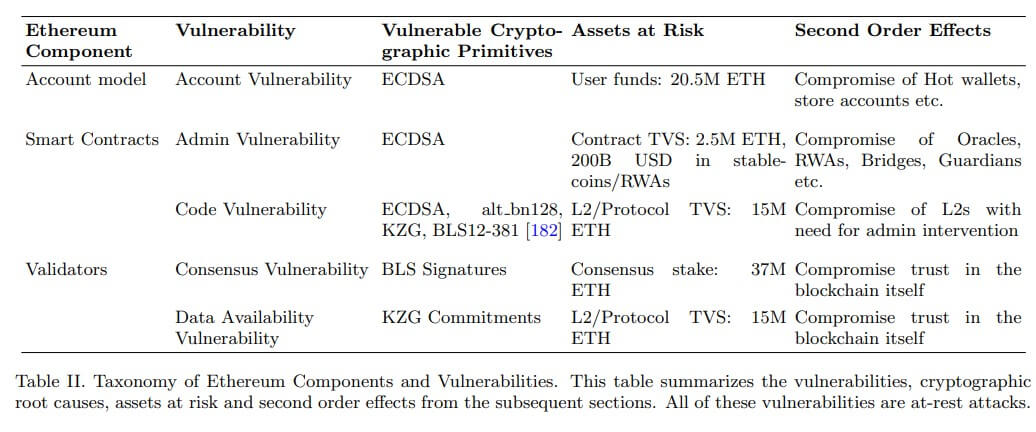

El documento estima que un atacante de reloj rápido podría acceder a las 1.000 cuentas de Ethereum de mayor valor neto, con alrededor de 20,5 millones de ETH, en menos de nueve días. Al precio de ETH del martes de aproximadamente 2.023,46 dólares, eso equivale aproximadamente a 41.500 millones de dólares.

Entre las 500 cuentas de contrato principales por saldo de ETH, dice que al menos 70 cuentas que contienen alrededor de 2,5 millones de ETH están expuestas a través de claves administrativas, un valor de alrededor de $ 5,1 mil millones a precios actuales, y un ataque de derivación de clave privada en esas cuentas toma menos de 15 horas en una máquina de reloj rápido.

Mientras tanto, detrás de esos equilibrios se esconde una historia institucional más amplia. El documento vincula esa vulnerabilidad administrativa con alrededor de $200 mil millones en monedas estables y activos tokenizados del mundo real en Ethereum y dice que esas claves pueden funcionar como puntos de control para emisores, puentes, operadores de oráculos y guardianes de emergencia.

El documento advirtió que un ataque cuántico exitoso a tales cuentas podría permitir acuñación arbitraria, precios falsos, fondos de usuarios congelados o fondos de liquidez agotados, dependiendo del sistema. El documento dice que esta es la razón por la que los modelos estándar de equilibrio de activos subestiman el verdadero valor en riesgo.

Luego amplía aún más la lente. En su taxonomía de riesgo de Ethereum, el documento señala alrededor de 15 millones de ETH en la Capa 2 y el valor del protocolo expuestos a través de vulnerabilidades de disponibilidad de datos y código, equivalente a aproximadamente 30.4 mil millones de dólares a precios actuales, y alrededor de 37 millones de ETH en participación de consenso expuesta a través del riesgo relacionado con la firma BLS, o alrededor de 74.9 mil millones de dólares.

Esas cifras se superponen con otros componentes de la arquitectura de Ethereum, pero en conjunto muestran por qué el documento trata a Ethereum como un problema de infraestructura más amplio en lugar de una historia de seguridad de billetera.

La presión pasa de la teoría a la migración

En este contexto, la industria debe preguntarse si las cadenas de bloques, las billeteras, las bolsas y los emisores de activos tokenizados pueden migrar antes de que cambie la economía del ataque.

Charles Guillemet, director de tecnología (CTO) de Ledger, dicho:

“La buena noticia es que ya tenemos las herramientas: criptografía poscuántica, ahora tenemos que migrar”.

Sin embargo, el documento de Google dice que el proceso llevará años y que la industria no puede esperar a tener una claridad perfecta sobre la fecha exacta de llegada de las computadoras cuánticas criptográficamente relevantes.

Según la firma, requerirá tanto trabajo de protocolo como cambios en el comportamiento de la billetera, incluida la reducción de la exposición de la clave pública y el fin de la reutilización de claves siempre que sea posible.

Esencialmente, las comunidades de criptomonedas vulnerables deberían pasar a la criptografía poscuántica sin demora.

Para Bitcoin, eso significa una carrera contra una ventana de liquidación que ya no parece cómoda y amplia. Para Ethereum, significa proteger no solo las monedas, sino también la pila mucho mayor de contratos y reclamaciones tokenizadas que ahora se basan en las mismas matemáticas vulnerables.