El emisor de Stablecoin, Circle, se enfrenta a un creciente escrutinio por parte de los investigadores de blockchain después de que millones de USD Coin (USDC) fueran robados y fluyeran sin obstáculos a través de su puente propietario durante la explotación de 285 millones de dólares del Protocolo Drift basado en Solana.

La inacción durante el ataque del 1 de abril, que ahora es el mayor hackeo de finanzas descentralizadas (DeFi) de 2026, contrasta marcadamente con la agresiva congelación de activos de Circle vinculada a un caso civil sellado en Estados Unidos apenas unos días antes.

Esta yuxtaposición ha reavivado el debate sobre las responsabilidades e inconsistencias de los emisores centralizados de monedas estables que operan en mercados sin permiso.

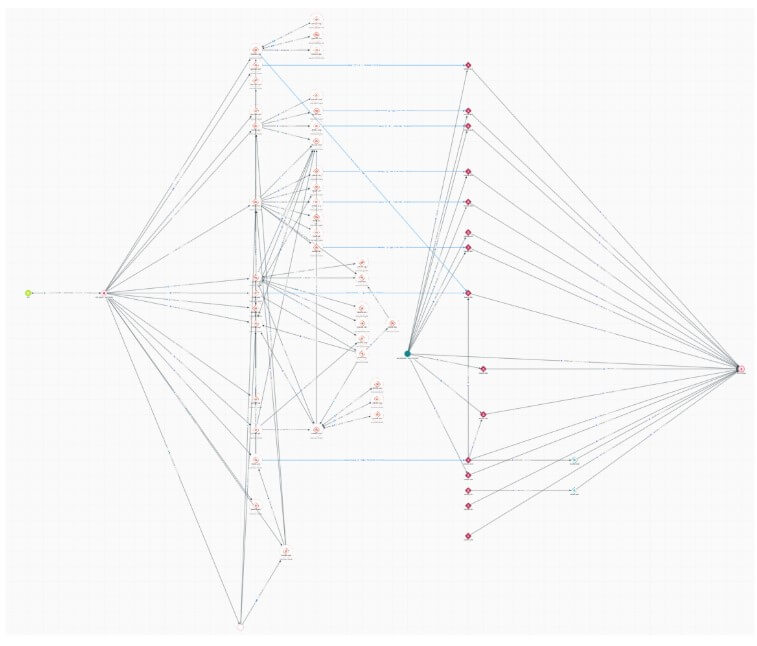

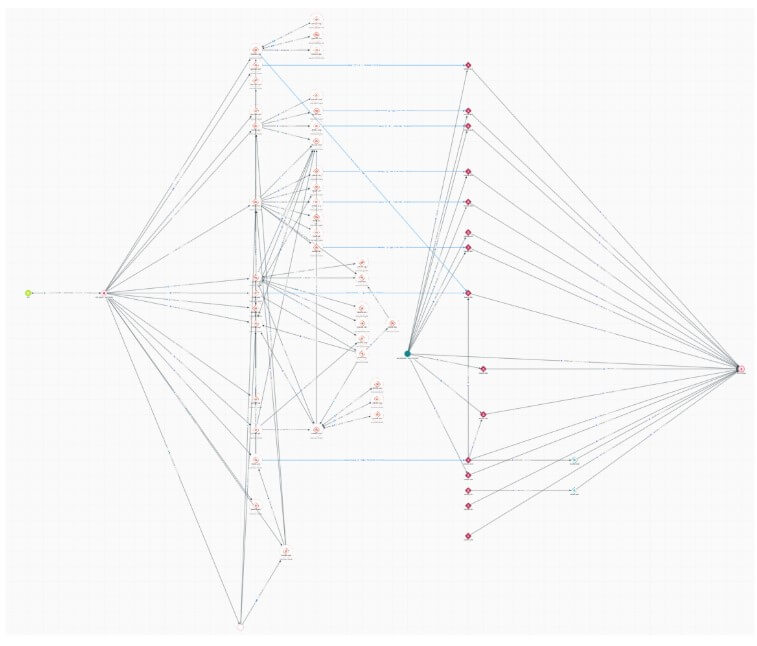

Según el investigador en cadena ZachXBT, los atacantes cruzaron más de $230 millones en USDC de Solana a Ethereum a través de más de 100 transacciones utilizando el Protocolo de transferencia entre cadenas (CCTP) de Circle.

Por qué esto es importante: El episodio destaca una tensión estructural en los criptomercados: las monedas estables como el USDC operan dentro de sistemas sin permiso pero mantienen el control centralizado. Cuando ese control se aplica de manera inconsistente, genera nuevos riesgos para los usuarios, los protocolos y los reguladores que intentan comprender dónde ocurrirá o no la intervención durante una crisis.

Las transferencias se produjeron durante varias horas durante el día hábil estadounidense, lo que dio al emisor con sede en Nueva York tiempo suficiente para intervenir.

Esta opinión fue corroborada por otros expertos en seguridad, quienes señalaron que el atacante retuvo USDC robados en múltiples billeteras durante una a tres horas antes de conectarse a Ethereum.

En particular, el hacker evitó convertir los fondos al USDT de Tether, lo que sugiere una apuesta calculada de que Circle no desplegaría su autoridad de lista negra de contratos inteligentes.

Esa apuesta dio sus frutos porque el USDT es la moneda estable más grande por capitalización de mercado, y su emisor es conocido por incluir en la lista negra a atacantes maliciosos que utilizan su activo para transferir fondos.

El contraste civil

El momento en que se produjo el ataque ha intensificado la reacción. El 23 de marzo, Circle congeló los saldos en USDC de 16 hot wallets corporativas no relacionadas e interrumpió intercambios, casinos y procesadores de pagos legítimos en respuesta a una disputa civil.

ZachXBT anteriormente caracterizado esa acción como la congelación “potencialmente más incompetente” que había presenciado en cinco años.

Los críticos ahora hacen una pregunta fundamental: si Circle reclama la autoridad para congelar activos para hacer cumplir el cumplimiento, ¿por qué aplica ese poder agresivamente contra empresas legítimas mientras ignora un atraco confirmado de nueve cifras que transita por su propia infraestructura?

Sin embargo, Santisa, el seudónimo CIO de la firma de inversión Lucidity Cap, argumentó lo contrario. Él fijado:

“Circular y no incluir en listas negras es en realidad bastante cypherpunk, sin importar el motivo. La industria que impulsa las listas negras activas nos aleja cada vez más de la descentralización, ¡lo que no es necesariamente algo malo! Sólo una compensación”.

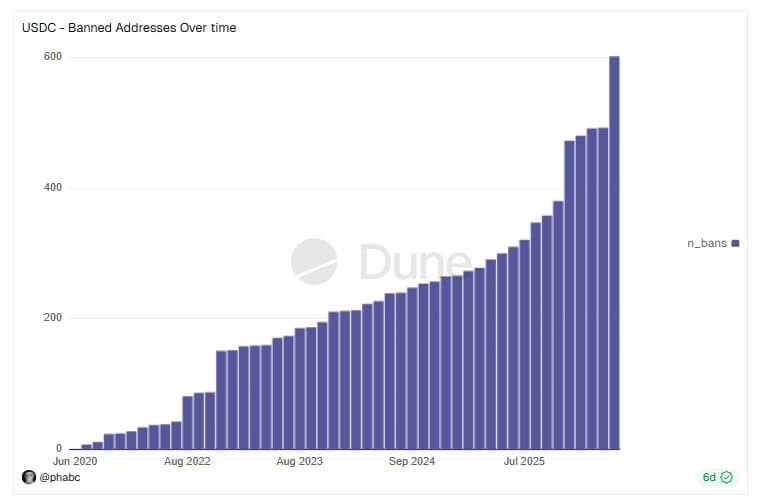

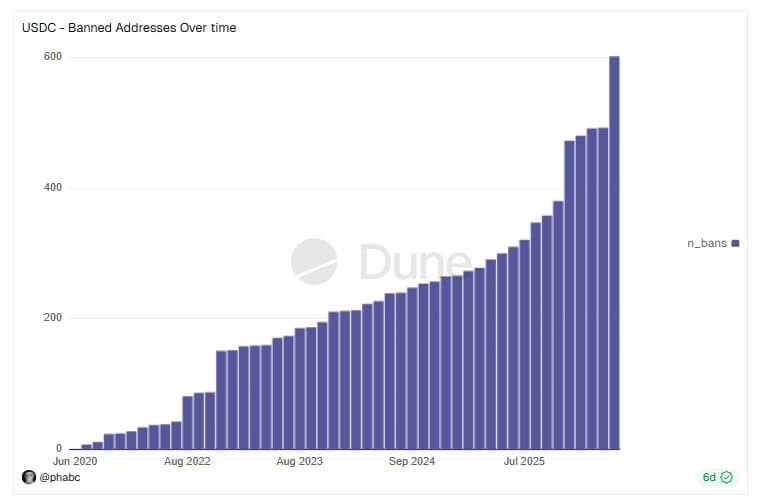

Hasta la fecha, Circle ha incluido en la lista negra aproximadamente $117 millones en 601 billeteras, según Dune Analytics. datosmostrando que la capacidad existe.

Anatomía del exploit Drift

El ataque a Drift, anteriormente la piedra angular del ecosistema DeFi de Solana con más de 550 millones de dólares en valor total bloqueado (TVL), fue una operación muy sofisticada que duró semanas.

Según el protocolo de deriva autopsialos atacantes comprometieron el Consejo de Seguridad del protocolo.

El 30 de marzo, explotaron un mecanismo conocido como “Durable Nonce” para obtener silenciosamente las aprobaciones multifirma necesarias.

El nonce duradero es una herramienta diseñada para mantener las transacciones no confirmadas válidas indefinidamente para aprobaciones fuera de línea. Yu Xian, fundador de la empresa de seguridad blockchain Slowmist, dicho:

“Otro encuentro con el duradero mecanismo de prefirma fuera de línea nonce. Esta técnica de phishing ha prevalecido durante al menos 2 años. Una vez que se elimina dicha firma, el atacante puede iniciar operaciones en cadena “legalmente firmadas” en un momento futuro oportuno; por ejemplo, en el escenario Drift, resultó en la toma de sus privilegios de administrador en cadena”.

El 1 de abril, los atacantes cambiaron la autoridad administrativa, inicializaron un activo falso llamado CVT, inflaron artificialmente su valor mediante la manipulación de Oracle y tomaron prestado contra la garantía falsa.

En poco tiempo, drenaron las bóvedas de JLP Delta Neutral, SOL Super Stake y BTC Super Stake. Los datos de DefiLlama muestran que el TVL de Drift colapsó a menos de 250 millones de dólares después del ataque.

Las consecuencias se han extendido rápidamente por todo el ecosistema Solana DeFi, considerando el papel destacado de Drift.

Según los informes, al menos 20 aplicaciones de terceros que dependían de las bóvedas de Drift para generar rendimiento han confirmado el impacto financiero, incluido Prime Numbers Fi, que estima pérdidas superiores a los 10 millones de dólares.

¿Quién está detrás del ataque?

Si bien la identidad de los atacantes sigue siendo desconocida al cierre de esta edición, Drift fijado en X que había identificado información crítica sobre las partes involucradas en el exploit.

Mientras tanto, los expertos en seguridad han señalado que la sofisticada metodología de lavado apunta a un adversario familiar de los atacantes norcoreanos.

La empresa de inteligencia blockchain Elliptic reportado que el comportamiento en cadena y los indicadores a nivel de red se alineen con las operaciones realizadas por la República Popular Democrática de Corea (RPDC).

Otra empresa de seguridad blockchain, Diverg, continúa fijado:

“Podemos confirmar junto con TRM Labs y Elliptic que el Grupo Lazarus de Corea del Norte (TraderTraitor) [was behind the Drift attac]. [The] misma unidad [was] detrás del hackeo de Bybit por valor de 1.500 millones de dólares [and] El ataque de 625 millones de dólares de Ronin”.

Si se confirma, el exploit Drift marcaría el decimoctavo robo de criptomonedas vinculado a la RPDC este año, elevando el botín ilícito del régimen en 2026 a más de 300 millones de dólares.

Llega en medio de una escalada de ataques patrocinados por el Estado dirigidos a la infraestructura criptográfica, incluido un reciente compromiso de la cadena de suministro de software atribuido por Google al actor de amenazas norcoreano UNC1069.